Las últimas horas deben de haber sido movidas en las oficinas de Lenovo tras la publicación de varios artículos en blogs y revistas que acusaban a la compañía de instalar adware en algunos de sus equipos e incluso de espiar a sus usuarios. La culpa de este terremoto de acusaciones la tieneSuperfish, un programa instalado por defecto en ordenadores de esa marca fabricados antes de febrero de este mismo año.

¿Qué es Superfish?

Podríamos definir a Superfish como un pequeño interceptador o proxy de comunicaciones aparentemente seguras que se realizan bajo los protocolos TLS/SSL, usados de forma masiva para cifrar las comunicaciones, aunque con algún incidente de seguridad reciente que ha puesto en duda su efectividad.

Este proxy se encarga de interceptar estas comunicaciones seguras volviéndolas inseguras y permitiendo que se pueda incluir cierto tipo de publicidad en, por ejemplo, las búsquedas realizadas en Google. Obviamente, no es nada raro que Google muestre publicidad, pero, en este caso, la publicidad mostrada es la proporcionada por los socios de Lenovo y no los de Google.

Está claro que la mayoría de fabricantes de ordenadores incluyen software propio preinstalado para ofrecer servicios a sus usuarios. Este puede ser más o menos intrusivo pero, normalmente, puede desinstalarse sin mayores problemas y no supone mayores molestias para el usuario ni pone sus comunicaciones en riesgo.

¿Por qué es peligroso?

Si Superfish se limitara a mostrar publicidad promocionada por Lenovo y sus socios, tampoco sería un problema mayor que el que sufren los usuarios de otras marcas. No obstante, el verdadero problema se encuentra en los métodos utilizados y cómo podrían ser utilizados maliciosamente por un atacante para interceptar las comunicaciones.

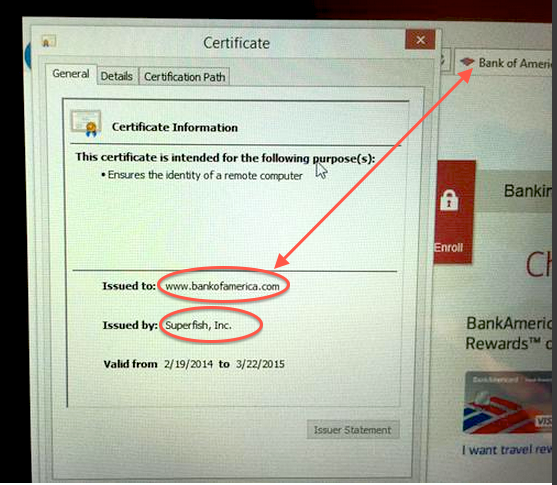

Como vemos en la imagen anterior, las comunicaciones seguras SSL/TLS se firman con un certificado propio del software Superfish. Eso de por sí ya es una mala idea que no hace sino ahondar en el problema de la confianza en según qué certificados y quién puede generarlos. Este certificado viene incluido en los navegadores Internet Explorer y Google Chrome instalados por defecto en portátiles Lenovo.

El problema real viene cuando se descubre que Lenovo ha utilizado el mismo certificado en todos los portátiles que incluían Superfish, se extrae ese certificado y se consigue romperlo para, por ejemplo, interceptar comunicaciones cifradas enviadas desde y hacia los usuarios de portátiles Lenovo tan solo con estar conectado a la misma red Wi-Fi. Recordemos que buena parte de la seguridad de las comunicaciones en Internet siguen basándose en este sistema de certificados y el uso de protocolos supuestamente seguros.

¿Cómo puedes saber si estás afectado?

Por suerte para los usuarios de portátiles Lenovo, es relativamente sencillo averiguar si se ven afectados y eliminar Superfish. Lo primero que se tiene que hacer es comprobar si el portátil incluye este software. Esto se puede hacer accediendo a alguna de las webs preparadas para tal efecto y que muestran inmediatamente el resultado.

En el caso de que nuestro sistema tenga instalado Superfish, deberíamos proceder a su desinstalación siguiendo una serie de sencillos pasos y que no distan mucho de la desinstalación habitual de un programa o complemento de navegador. El único paso que se sale un poco de lo habitual es la eliminación del certificado de Superfish, pero tampoco supone mayores complicaciones.

Una vez desinstalado Superfish y su certificado, no deberíamos tener mayores problemas para volver a navegar normalmente. Si acaso, los usuarios notarán que los resultados de las búsquedas en Google serán diferentes que los que se mostraban antes de la desinstalación de este software.

Siguiendo el rastro de Superfish

Si bien este software ha saltado a la primera plana en las últimas horas, lleva tiempo siendo comentado por los usuarios de portátiles Lenovo. Algunos de los comentarios aparecidos en foros de usuarios hablando sobre Superfish son de hace meses, aunque en ese momento la mayoría se centraba en eliminar la publicidad no deseada que mostraba al buscar información en el navegador.

Lo cierto es que muchas veces desconocemos qué hace todo el software que viene preinstalado en nuestros equipos e ignoramos qué oscuros intereses comerciales se mueven entre compañías para herramientas por defecto. Normalmente esto no supondría más que una ligera molestia desinstalando aquellas aplicaciones que no nos interesen, pero cuando este tipo de software afecta a algo tan básico como la seguridad de la navegación debemos replantarnos si se están haciendo bien las cosas.

Conclusión

Lenovo tiene ante sí un duro camino para limpiar su imagen y que los usuarios le devuelvan su confianza. De hecho ya ha tomado los primeros pasos dejando de instalar este software desde principios de febrero, anunciando que no lo volverá a usar en el futuro y desactivando la comunicación entre Superfish y los servidores a los que se conectaba. Es una buena noticia para aquellos usuarios que se preocupen por su privacidad y seguridad y esperemos que más compañías tomen el ejemplo.

Créditos imagen: ©Andrew Skudder/Flickr

Autor Josep Albors, ESET

Fuente: http://www.welivesecurity.com/la-es/

Fecha de consulta: 20 Febrero 2015